前言

前面我们已经实现了用户的自定义登录及密码的加密,接下来就是动态的权限验证了,也就是实现Spring Security的决策管理器AccessDecisionManager。

权限资源 SecurityMetadataSource

要实现动态的权限验证,当然要先有对应的访问权限资源了。Spring Security是通过SecurityMetadataSource来加载访问时所需要的具体权限,所以第一步需要实现SecurityMetadataSource。

SecurityMetadataSource是一个接口,同时还有一个接口FilterInvocationSecurityMetadataSource继承于它,但FilterInvocationSecurityMetadataSource只是一个标识接口,对应于FilterInvocation,本身并无任何内容:

/**

* Marker interface for <code>SecurityMetadataSource</code> implementations that are

* designed to perform lookups keyed on {@link FilterInvocation}s.

*

* @author Ben Alex

*/

public interface FilterInvocationSecurityMetadataSource extends SecurityMetadataSource {

}

因为我们做的一般都是web项目,所以实际需要实现的接口是FilterInvocationSecurityMetadataSource,这是因为Spring Security中很多web才使用的类参数类型都是FilterInvocationSecurityMetadataSource。

下面是一个自定义实现类CustomSecurityMetadataSource的示例代码,它的主要责任就是当访问一个url时返回这个url所需要的访问权限。

/**

* Created by liyd on 16/12/9.

*/

public class CustomSecurityMetadataSource implements FilterInvocationSecurityMetadataSource {

public Collection<ConfigAttribute> getAttributes(Object object) throws IllegalArgumentException {

FilterInvocation fi = (FilterInvocation) object;

Map<String, Collection<ConfigAttribute>> metadataSource = CustomSecurityContext.getMetadataSource();

for (Map.Entry<String, Collection<ConfigAttribute>> entry : metadataSource.entrySet()) {

String uri = entry.getKey();

RequestMatcher requestMatcher = new AntPathRequestMatcher(uri);

if (requestMatcher.matches(fi.getHttpRequest())) {

return entry.getValue();

}

}

return null;

}

public Collection<ConfigAttribute> getAllConfigAttributes() {

return null;

}

public boolean supports(Class<?> clazz) {

return FilterInvocation.class.isAssignableFrom(clazz);

}

}

getAttributes方法返回本次访问需要的权限,可以有多个权限。在上面的实现中如果没有匹配的url直接返回null,也就是没有配置权限的url默认都为白名单,想要换成默认是黑名单只要修改这里即可。

getAllConfigAttributes方法如果返回了所有定义的权限资源,Spring Security会在启动时校验每个ConfigAttribute是否配置正确,不需要校验直接返回null。

supports方法返回类对象是否支持校验,web项目一般使用FilterInvocation来判断,或者直接返回true。

在上面我们主要定义了两个权限码:

user=/user

admin=/admin

也就是CustomSecurityContext.getMetadataSource()加载的内容,主要加载代码如下:

ResourcePatternResolver resourcePatternResolver = new PathMatchingResourcePatternResolver();

Resource[] resources = resourcePatternResolver.getResources("classpath*:/security/*.properties");

if (ArrayUtils.isEmpty(resources)) {

return;

}

Properties properties = new Properties();

for (Resource resource : resources) {

properties.load(resource.getInputStream());

}

for (Map.Entry<Object, Object> entry : properties.entrySet()) {

String key = (String) entry.getKey();

String value = (String) entry.getValue();

String[] values = StringUtils.split(value, ",");

Collection<ConfigAttribute> configAttributes = new ArrayList<ConfigAttribute>();

ConfigAttribute configAttribute = new SecurityConfig(key);

configAttributes.add(configAttribute);

for (String v : values) {

METADATA_SOURCE_MAP.put(StringUtils.trim(v), configAttributes);

}

}

这里我们把权限的配置信息写在了properties文件中,当然你也可以存在数据库中或其它任何地方。

在加载的时候,这里的url是key,value是访问需要的权限码,一个权限码可以对应多个url,一个url也可以有多个权限码,想要怎么玩都可以在这里实现,示例中只是最简单的。

权限决策 AccessDecisionManager

有了权限资源,知道了当前访问的url需要的具体权限,接下来就是决策当前的访问是否能通过权限验证了。

这需要通过实现自定义的AccessDecisionManager来实现。Spring Security内置的几个AccessDecisionManager就不讲了,在web项目中基本用不到。

以下是示例代码:

public class CustomAccessDecisionManager implements AccessDecisionManager {

public void decide(Authentication authentication, Object object, Collection<ConfigAttribute> configAttributes) throws AccessDeniedException, InsufficientAuthenticationException {

Iterator<ConfigAttribute> iterator = configAttributes.iterator();

while (iterator.hasNext()) {

if (authentication == null) {

throw new AccessDeniedException("当前访问没有权限");

}

ConfigAttribute configAttribute = iterator.next();

String needCode = configAttribute.getAttribute();

Collection<? extends GrantedAuthority> authorities = authentication.getAuthorities();

for (GrantedAuthority authority : authorities) {

if (StringUtils.equals(authority.getAuthority(), "ROLE_" + needCode)) {

return;

}

}

}

throw new AccessDeniedException("当前访问没有权限");

}

public boolean supports(ConfigAttribute attribute) {

return true;

}

public boolean supports(Class<?> clazz) {

return FilterInvocation.class.isAssignableFrom(clazz);

}

}

同样的也有三个方法,其它两个和SecurityMetadataSource类似,这里主要讲讲decide方法。

decide方法的三个参数中:

authentication包含了当前的用户信息,包括拥有的权限。这里的权限来源就是前面登录时UserDetailsService中设置的authorities。object就是FilterInvocation对象,可以得到request等web资源。configAttributes是本次访问需要的权限。

上面的实现中,当需要多个权限时只要有一个符合则校验通过,即或的关系,想要并的关系只需要修改这里的逻辑即可。

配置使用自定义实现类

上面权限的资源和验证我们已经都实现了,接下来就是指定让Spring Security使用我们自定义的实现类了。

在以前xml的配置中,一般都是自己实现一个FilterSecurityInterceptor,然后注入自定义的SecurityMetadataSource和AccessDecisionManager,就像下面这样:

<b:bean id="customFilterSecurityInterceptor" class="com.dexcoder.security.CustomFilterSecurityInterceptor">

<b:property name="authenticationManager" ref="customAuthenticationManager" />

<b:property name="accessDecisionManager" ref="customAccessDecisionManager" />

<b:property name="securityMetadataSource" ref="customSecurityMetadataSource" />

</b:bean>

在Spring Boot的JavaConfig中并没有这样的实现方式,但是提供了ObjectPostProcessor以让用户实现更多想要的高级配置。具体看下面代码,注意withObjectPostProcessor部分:

@Bean

public AccessDecisionManager accessDecisionManager() {

return new CustomAccessDecisionManager();

}

@Bean

public FilterInvocationSecurityMetadataSource securityMetadataSource() {

return new CustomSecurityMetadataSource();

}

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests().antMatchers("/", "/index").permitAll().anyRequest().authenticated().and().formLogin()

.loginPage("/login").defaultSuccessUrl("/user").permitAll().and().logout().permitAll()

.and().authorizeRequests().anyRequest().authenticated()

.withObjectPostProcessor(new ObjectPostProcessor<FilterSecurityInterceptor>() {

public <O extends FilterSecurityInterceptor> O postProcess(O fsi) {

fsi.setAccessDecisionManager(accessDecisionManager());

fsi.setSecurityMetadataSource(securityMetadataSource());

return fsi;

}

});

}

主要是在创建默认的FilterSecurityInterceptor的时候把我们的accessDecisionManager和securityMetadataSource设置进去,至于authenticationManager因为我们已经声明了authenticationProvider并设置了userDetailService,所以这里可以省去。

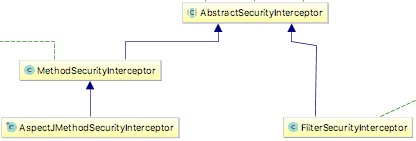

既然扯到了FilterSecurityInterceptor这里再唠叨两句,Spring Security内部默认主要有三个实现,见下图:

AspectJMethodSecurityInterceptor和MethodSecurityInterceptor在spring-security-core包内,FilterSecurityInterceptor在spring-security-web包内,这也说明FilterSecurityInterceptor是web项目专用的。

在前面默认的实现中,Controller上加注解@PreAuthorize使用的是MethodSecurityInterceptor,但是在经过我们一番改造后,已经使用了FilterSecurityInterceptor,MethodSecurityInterceptor已经没用到了。

当然你需要把Controller方法上的注解去掉:

@RequestMapping(value = "/admin", method = RequestMethod.GET)

// @PreAuthorize("hasAnyRole('admin')")

public String helloAdmin() {

return "admin";

}

@RequestMapping(value = "/user", method = RequestMethod.GET)

// @PreAuthorize("hasAnyRole('admin','user')")

public String helloUser() {

return "user";

}

测试

因为原来Controller中的helloUser方法注解上,hasAnyRole中有两个值,所在这里在授权的时候也需要授权两个,也就是数据库中admin要多加一条权限记录。

随后访问不同的url,发现跟基本一样,也是在我们预期当中。

最后

到这里一般情况下已经够用了,但是项目中往往会有很多“奇葩”的需求,下一章将讲解如何实现自定义的登录过滤器,实现各种客户端各种方式的登录,如区分手势密码、指纹登录及正常html外的.json、.xml等方式的访问。

回复五次?4

回复五次?

5